Donnez à votre entreprise les moyens d'un pilotage inégalé des risques cyber et de la conformité

Centralisez vos données et transformez-les en un actif cyber d'entreprise de grande valeur. Améliorez vos performances, obtenez une visibilité parfaite et rassemblez votre paysage cyber en toute transparence. Garantissez un pilotage solide de vos programmes cyber propulsant votre organisation vers de nouveaux sommets de sécurité et de réussite.

Passez à une stratégie de cybersécurité puissante basée sur les données

Optez pour une distribution de la gestion des risques

La répartition de la gestion des risques au sein des équipes cyber favorise non seulement la collaboration, mais optimise également la précision et le gain de temps.

En impliquant plusieurs parties prenantes, notamment les équipes métiers, les services informatiques et les propriétaires d’assets dans vos processus d'analyse des risques cyber et de remédiation, vous gagnez en précision et un temps précieux en abordant simultanément plusieurs facettes du management des risques cyber.

Travaillez en collaboration sur l'analyse des risques, permettez aux propriétaires d'actifs de prendre des décisions et restez agile et adaptable tout en maintenant une défense solide contre les défis cyber en constante évolution.

Optez pour une distribution de la gestion des risques

La répartition de la gestion des risques au sein des équipes cyber favorise non seulement la collaboration, mais optimise également la précision et le gain de temps.

En impliquant plusieurs parties prenantes, notamment les équipes métiers, les services informatiques et les propriétaires d’assets dans vos processus d'analyse des risques cyber et de remédiation, vous gagnez en précision et un temps précieux en abordant simultanément plusieurs facettes du management des risques cyber.

Travaillez en collaboration sur l'analyse des risques, permettez aux propriétaires d'actifs de prendre des décisions et restez agile et adaptable tout en maintenant une défense solide contre les défis cyber en constante évolution.

Optez pour une distribution de la gestion des risques

La répartition de la gestion des risques au sein des équipes cyber favorise non seulement la collaboration, mais optimise également la précision et le gain de temps.

En impliquant plusieurs parties prenantes, notamment les équipes métiers, les services informatiques et les propriétaires d’assets dans vos processus d'analyse des risques cyber et de remédiation, vous gagnez en précision et un temps précieux en abordant simultanément plusieurs facettes du management des risques cyber.

Travaillez en collaboration sur l'analyse des risques, permettez aux propriétaires d'actifs de prendre des décisions et restez agile et adaptable tout en maintenant une défense solide contre les défis cyber en constante évolution.

Pilotage augmenté de la conformité cyber, en toute simplicité

La gestion de la conformité est souvent effectuée de manière macroscopique, trop générale, ce qui fait perdre du temps et n'est pas vraiment fiable. Avec EGERIE, la version papier de la politique de sécurité, difficile à appliquer, est numérisée dans un outil hautement opérationnel de la gestion des risques cyber.

Pour chaque norme dans le domaine, nous avons traduit chaque exigence en une multitude de mesures de sécurité opérationnelles, prêtes à être utilisées pour élaborer vos politiques de sécurité internes.

Ainsi, grâce à des liens intelligents entre les exigences des normes et les mesures de sécurité, vous pouvez gérer simultanément la conformité à votre politique de sécurité et la conformité de votre politique de sécurité aux normes de l'industrie !

Notre approche unique vous permet d'évaluer les mesures applicables dans votre organisation (et de les surveiller en continu) et dans le même temps, de réaliser automatiquement l'évaluation de la conformité aux normes.

Pilotage augmenté de la conformité cyber, en toute simplicité

La gestion de la conformité est souvent effectuée de manière macroscopique, trop générale, ce qui fait perdre du temps et n'est pas vraiment fiable. Avec EGERIE, la version papier de la politique de sécurité, difficile à appliquer, est numérisée dans un outil hautement opérationnel de la gestion des risques cyber.

Pour chaque norme dans le domaine, nous avons traduit chaque exigence en une multitude de mesures de sécurité opérationnelles, prêtes à être utilisées pour élaborer vos politiques de sécurité internes.

Ainsi, grâce à des liens intelligents entre les exigences des normes et les mesures de sécurité, vous pouvez gérer simultanément la conformité à votre politique de sécurité et la conformité de votre politique de sécurité aux normes de l'industrie !

Notre approche unique vous permet d'évaluer les mesures applicables dans votre organisation (et de les surveiller en continu) et dans le même temps, de réaliser automatiquement l'évaluation de la conformité aux normes.

Pilotage augmenté de la conformité cyber, en toute simplicité

La gestion de la conformité est souvent effectuée de manière macroscopique, trop générale, ce qui fait perdre du temps et n'est pas vraiment fiable. Avec EGERIE, la version papier de la politique de sécurité, difficile à appliquer, est numérisée dans un outil hautement opérationnel de la gestion des risques cyber.

Pour chaque norme dans le domaine, nous avons traduit chaque exigence en une multitude de mesures de sécurité opérationnelles, prêtes à être utilisées pour élaborer vos politiques de sécurité internes.

Ainsi, grâce à des liens intelligents entre les exigences des normes et les mesures de sécurité, vous pouvez gérer simultanément la conformité à votre politique de sécurité et la conformité de votre politique de sécurité aux normes de l'industrie !

Notre approche unique vous permet d'évaluer les mesures applicables dans votre organisation (et de les surveiller en continu) et dans le même temps, de réaliser automatiquement l'évaluation de la conformité aux normes.

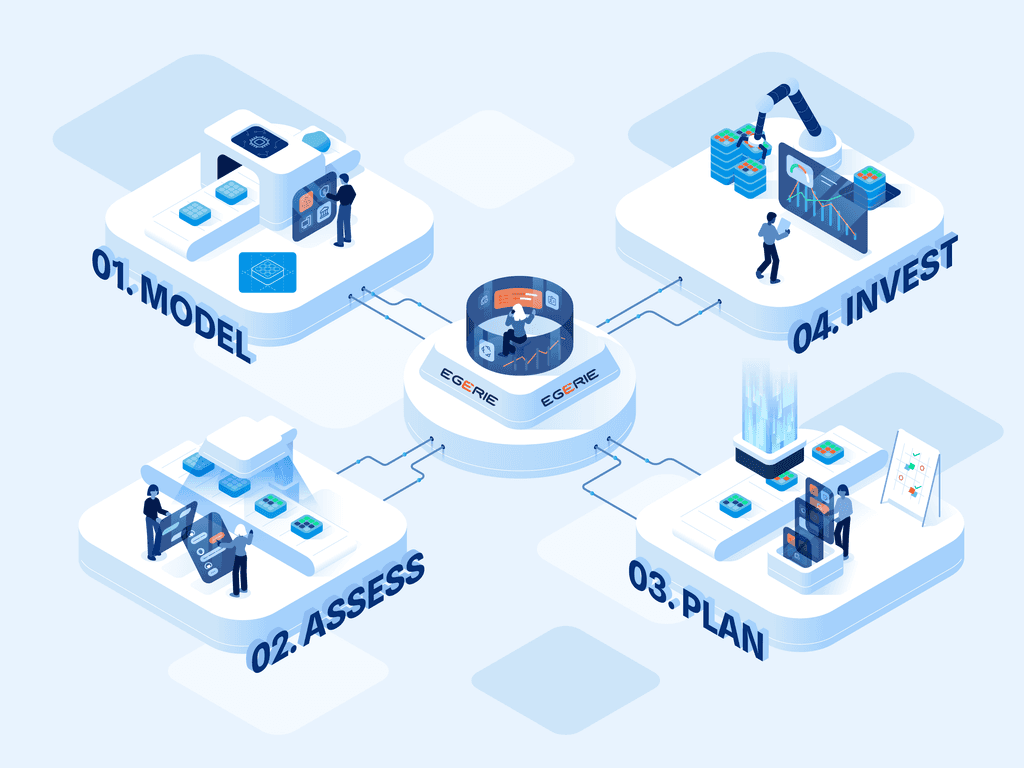

Passez à une véritable approche fondée sur les risques

EGERIE vous permet de faire un pas de plus vers une véritable approche basée sur les risques, facilitant la précision dans le traitement des risques cyber critiques qui pourraient avoir un impact sur votre organisation : cela prend en compte vos spécificités, vos propres actifs. Avec EGERIE :

Bénéficiez d'une puissante modélisation des risques, combinant des approches qualitatives et quantitatives (CRQ)

Soyez prêt et confiant pour présenter votre posture de risques cyber et vos plans de traitement à votre équipe de direction, afin de passer à l'action

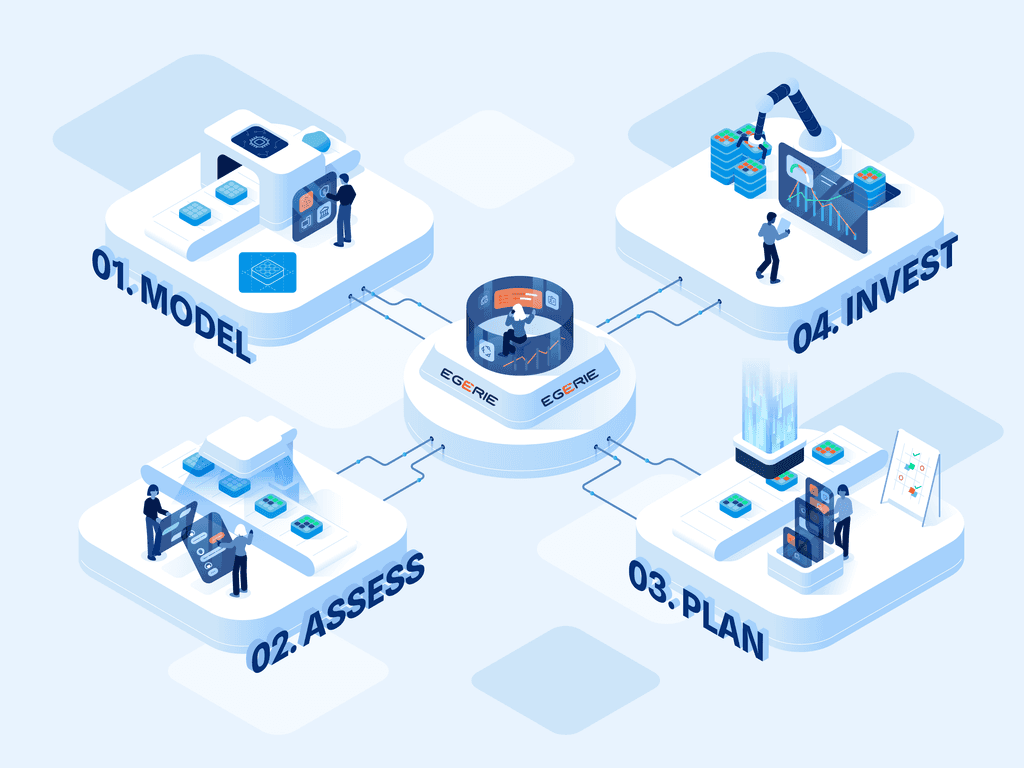

Passez à une véritable approche fondée sur les risques

EGERIE vous permet de faire un pas de plus vers une véritable approche basée sur les risques, facilitant la précision dans le traitement des risques cyber critiques qui pourraient avoir un impact sur votre organisation : cela prend en compte vos spécificités, vos propres actifs. Avec EGERIE :

Bénéficiez d'une puissante modélisation des risques, combinant des approches qualitatives et quantitatives (CRQ)

Soyez prêt et confiant pour présenter votre posture de risques cyber et vos plans de traitement à votre équipe de direction, afin de passer à l'action

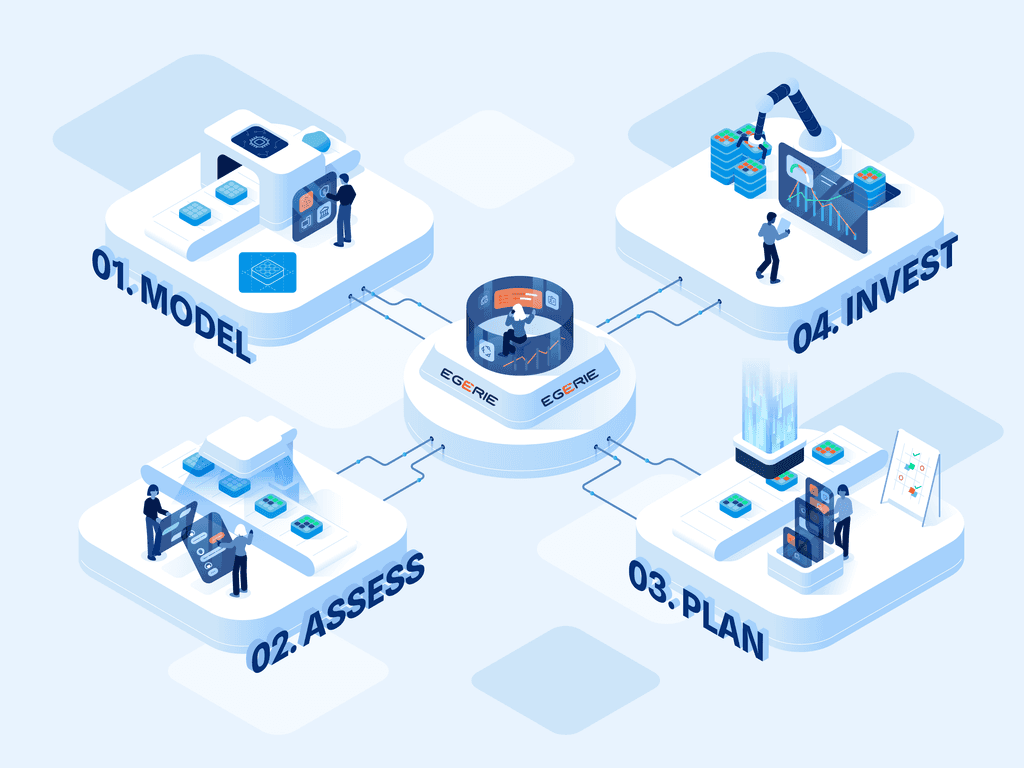

Passez à une véritable approche fondée sur les risques

EGERIE vous permet de faire un pas de plus vers une véritable approche basée sur les risques, facilitant la précision dans le traitement des risques cyber critiques qui pourraient avoir un impact sur votre organisation : cela prend en compte vos spécificités, vos propres actifs. Avec EGERIE :

Bénéficiez d'une puissante modélisation des risques, combinant des approches qualitatives et quantitatives (CRQ)

Soyez prêt et confiant pour présenter votre posture de risques cyber et vos plans de traitement à votre équipe de direction, afin de passer à l'action

Quel que soit votre cas d’usage, EGERIE est là pour vous aider

Vos responsabilités de cybersécurité peuvent être très variées. Découvrez comment la plateforme EGERIE peut vous aider à atteindre vos objectifs :

Pilotage des risques cyber : Menez des analyses de risques cyber, construisez la cartographie des risques, estimez l'impact potentiel des attaques et justifiez les budgets alloués à la sécurisation du système d'information

Mise en conformité cyber : Fluidifiez votre gestion de la conformité, élaborez vos plans d'action et automatisez la réévaluation et la réduction des non-conformités

Gestion du risque cyber des tiers : Mesurez le niveau de cybersécurité de vos tiers afin de réduire les risques cyber

Intégration de la sécurité dans les projets (ISP) : Intégrez la cybersécurité dans les projets (avant, pendant et après la mise en production d'un système ou d'une application).

Quantification des risques cyber : Quantifiez financièrement les risques cyber et l'efficacité de vos plans d'action

Quel que soit votre cas d’usage, EGERIE est là pour vous aider

Vos responsabilités de cybersécurité peuvent être très variées. Découvrez comment la plateforme EGERIE peut vous aider à atteindre vos objectifs :

Pilotage des risques cyber : Menez des analyses de risques cyber, construisez la cartographie des risques, estimez l'impact potentiel des attaques et justifiez les budgets alloués à la sécurisation du système d'information

Mise en conformité cyber : Fluidifiez votre gestion de la conformité, élaborez vos plans d'action et automatisez la réévaluation et la réduction des non-conformités

Gestion du risque cyber des tiers : Mesurez le niveau de cybersécurité de vos tiers afin de réduire les risques cyber

Intégration de la sécurité dans les projets (ISP) : Intégrez la cybersécurité dans les projets (avant, pendant et après la mise en production d'un système ou d'une application).

Quantification des risques cyber : Quantifiez financièrement les risques cyber et l'efficacité de vos plans d'action

Quel que soit votre cas d’usage, EGERIE est là pour vous aider

Vos responsabilités de cybersécurité peuvent être très variées. Découvrez comment la plateforme EGERIE peut vous aider à atteindre vos objectifs :

Pilotage des risques cyber : Menez des analyses de risques cyber, construisez la cartographie des risques, estimez l'impact potentiel des attaques et justifiez les budgets alloués à la sécurisation du système d'information

Mise en conformité cyber : Fluidifiez votre gestion de la conformité, élaborez vos plans d'action et automatisez la réévaluation et la réduction des non-conformités

Gestion du risque cyber des tiers : Mesurez le niveau de cybersécurité de vos tiers afin de réduire les risques cyber

Intégration de la sécurité dans les projets (ISP) : Intégrez la cybersécurité dans les projets (avant, pendant et après la mise en production d'un système ou d'une application).

Quantification des risques cyber : Quantifiez financièrement les risques cyber et l'efficacité de vos plans d'action

Conformité à de multiples normes et standards

Gardez une longueur d'avance sur les réglementations IT et cyber grâce à nos bibliothèques de normes et de standards, déjà associées à des mesures de sécurité opérationnelles prêtes à l'emploi.

Conformité à de multiples normes et standards

Gardez une longueur d'avance sur les réglementations IT et cyber grâce à nos bibliothèques de normes et de standards, déjà associées à des mesures de sécurité opérationnelles prêtes à l'emploi.

Conformité à de multiples normes et standards

Gardez une longueur d'avance sur les réglementations IT et cyber grâce à nos bibliothèques de normes et de standards, déjà associées à des mesures de sécurité opérationnelles prêtes à l'emploi.

Notre actualité

Newsletter

Recevez les derniers articles, infos et plus encore.

Notre actualité

Newsletter

Recevez les derniers articles, infos et plus encore.

Notre actualité

Newsletter

Recevez les derniers articles, infos et plus encore.

Envie de découvrir la plateforme EGERIE ?

Envie de découvrir la plateforme EGERIE ?

Envie de découvrir la plateforme EGERIE ?